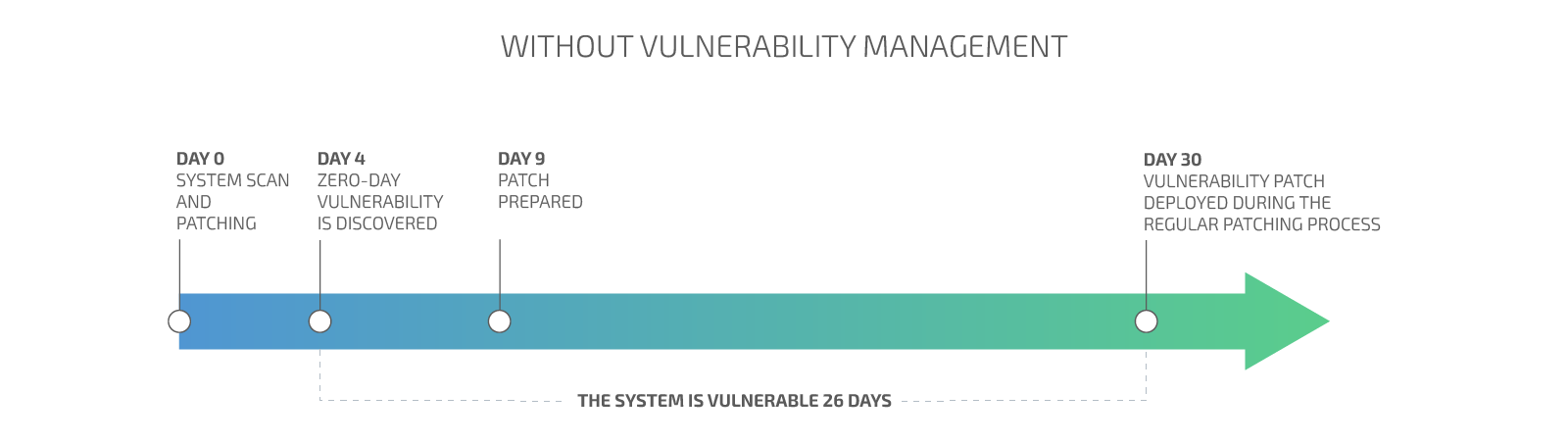

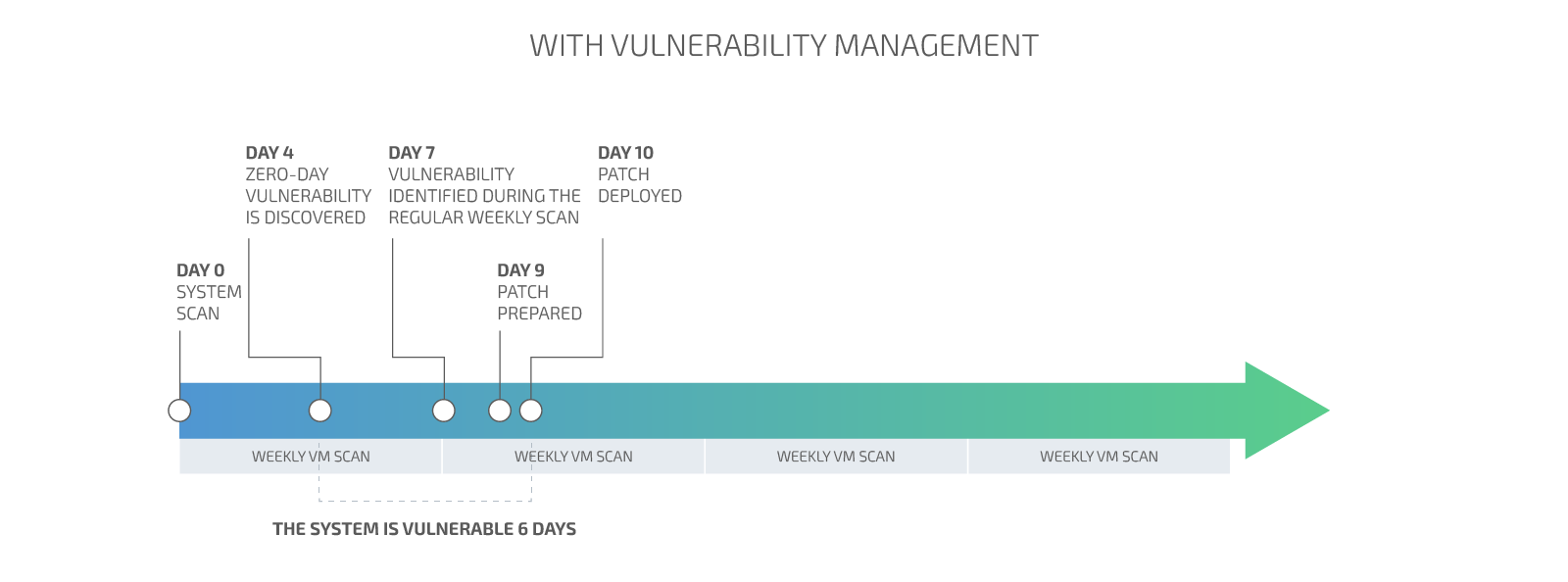

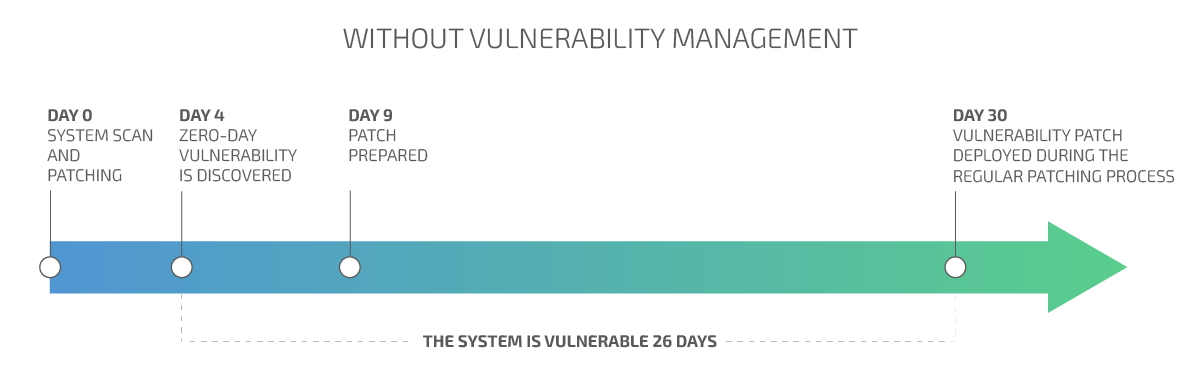

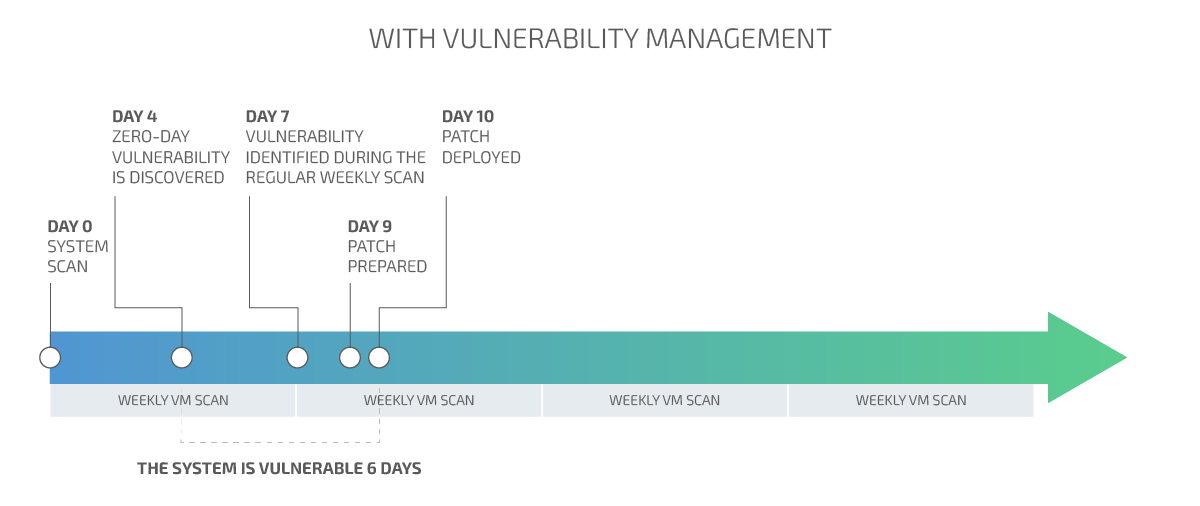

Ограничете рисковете за сигурността като намалите времето, в което системите ви са уязвими

Прецизна приоритизация на рисковете

Благодарение на автоматизирани инструменти и намесата на човешки интелект, уязвимостите се приоритизират на база рисковете за конкретната организация, нейните бизнес процеси и нужди.

Намалени рискове

Времевият прозорец, в който системите са уязвими, се намалява драстично чрез проактивно управление на уязвимости.

Подобрена проследимост и контрол

Разполагате с информация относно тенденциите и състоянието на уязвимостите и как това състояние се е променяло с времето.

English

English